Μπορεί πολλοί να έχουν θορυβηθεί το τελευταίο διάστημα με τη παρακολούθηση μέσω της κάμερας του κινητού ή του υπολογιστή, ωστόσο πολλοί εδώ και χρόνια συνηθίζουν να κρατούν το κινητό μέσα στην τσέπη ή την τσάντα όταν βγαίνουν, καθώς και να κολλούν ένα χαρτάκι στην κάμερα του υπολογιστή όταν γράφουν.

Παρανοϊκοί ή περίεργοι; Τίποτα από τα δυο αφού όπως φαίνεται, υπάρχει ουσιαστικός λόγος πίσω από αυτήν την τρέλα και η πρόνοια σε αυτού του είδους την δραστηριότητα είναι απαραίτητη. Δεν είναι άλλωστε τυχαίο που υπάρχει πλέον πληθώρα προγραμμάτων που προφυλάσσουν για την αντιμετώπιση τέτοιου τύπου κακόβουλων δραστηριοτήτων.

Εξηγώντας πως λειτουργεί η παρακολούθηση μέσω web κάμερας και τι μπορούμε να κάνουμε γι αυτό, το techgear αναλύει την περίπτωση του creepware, περιγράφοντας τι ακριβώς είναι αυτές οι απειλές και τι μπορούν να κάνουν.

Τι ακριβώς είναι το creepware;

Το ακρωνύμιο RAT συχνά χρησιμοποιείται όταν αναφερόμαστε σε ένα τμήμα λογισμικού που επιτρέπει σε κάποιον να ελέγχει ένα σύστημα από απομακρυσμένο σημείο. Το RAT μπορεί να είναι συντόμευση από οποιοδήποτε από τα παρακάτω:

Remote Access/Administration Tool

Remote Access/Administration Trojan

Η μόνη διαφορά μεταξύ των remote access tools και των remote access Trojans είναι ότι τα τελευταία εγκαθίστανται κρυφά και χρησιμοποιούνται για κακόβουλους σκοπούς. Υπάρχουν πολλά remote access tools που χρησιμοποιούνται για νόμιμους σκοπούς όπως τεχνική υποστήριξη ή σύνδεση σε ένα υπολογιστή στο σπίτι ή στην δουλειά ενώ ταξιδεύουμε κλπ. Δυστυχώς τα ίδια χρήσιμα χαρακτηριστικά που συναντάμε στα remote access tools χρησιμοποιούνται για κακόβουλη δραστηριότητα και μεγάλο ποσοστό του malware είναι σχεδιασμένο με αυτόν τον τρόπο. Αυτά τα προγράμματα λέγονται remote access Trojans.

Μόλις αυτά τα Trojans εγκατασταθούν σε έναν υπολογιστή του θύματος επιτρέπουν στον επιτιθέμενο να κερδίσει σχεδόν τον πλήρη έλεγχο του συστήματος. Η παρουσία του Trojan δυσδιάκριτη και ένας επιτιθέμενος μπορεί να κάνει σχεδόν τα πάντα που θα έκανε ένας που θα είχε φυσική παρουσία μπροστά από έναν υπολογιστή, όπως η καταγραφή βίντεο με τη χρήση της webcam. Πρόσφατες περιπτώσεις αυτής της ανούσιας και ανατριχιαστικής συμπεριφοράς έχουν προσδώσει την χρήση του ονόματος creepware κατά την περιγραφή remote access Trojans.

Γιατί τόση φασαρία;

Ενώ παλαιότερα η χρήση του creepware ήταν σχετικά σπάνια, δυστυχώς τώρα έχει γίνει ολοένα και πιο συχνή. Οι χρήστες του creepware κυμαίνονται σε εκείνους που κερδίζουν χρήματα από εκβιασμούς και απάτες, μέχρι εκείνους που χρησιμοποιούν τα ευρήματα του λογισμικού για άκακες φάρσες ή για πλάκα, γνωστό και ως trolling. Ενώ αυτές οι δραστηριότητες μπορεί να φαίνονται πολύ διαφορετικές, όλες εμπλέκουν μη εξουσιοδοτημένη πρόσβαση σε υπολογιστικά συστήματα, το οποίο συνιστά ένα σοβαρό έγκλημα.

Η ηθική δεν φαίνεται να βρίσκεται στην κορυφή των χαρακτηριστικών των χρηστών creepware, γεγονός που φανερώνεται από την προσεκτική ανάγνωση των πολλών online forums που έχουν ειδικές κατηγορίες για το creepware.

Η απάντηση μιλάει από μόνη της.

Υπάρχουν πλήθος περιπτώσεων όπου αθώοι άνθρωποι έχουν πέσει θύματα του creepware και έχουν τραυματική εμπειρία από τους επιτιθέμενους. Ένας τρόπος που χρησιμοποιούν οι χρήστες του creepware για να κερδίζουν από αυτή τη δραστηριότητα είναι ο σεξουαλικός εκβιασμός, ο οποίος είναι μία μορφή εκμετάλλευσης που χρησιμοποιεί μεθόδους πίεσης για να λαμβάνει σεξουαλικές χάρες από το θύμα.

Τον Αύγουστο του 2013, η Miss Teen USA, η 19χρονη Cassidy Wolf υπήρξε θύμα του creepware. Η δεσποινίς Wolf υπήρξε θύμα hacking από τον συμμαθητή της που χρησιμοποίησε το creepware για να βγάλει φωτογραφίες της που γδυνόταν στο υπνοδωμάτιο της.

Ο hacker προσπάθησε έπειτα να εκβιάσει το θύμα απειλώντας να δημοσιοποιήσει τις φωτογραφίες στο διαδίκτυο εάν δεν του έδινε πιο τολμηρές της φωτογραφίες, αλλά η δεσποινίς Wolf πήγε στην αστυνομία. Ο χάκερ πιάστηκε από την αστυνομία και ομολόγησε την ενοχή του για την παραβίαση της ιδιωτικότητας τουλάχιστον 24 γυναικών σε διάφορες χώρες.

Άλλη μία περίπτωση που έλαβε μεγάλη δημοσιότητα περιλάμβανε έναν επιτιθέμενο που χρησιμοποιούσε το creepware για να παρουσιάζει ένα προειδοποιητικό μήνυμα στους υπολογιστές των θυμάτων του, το οποίο τους έλεγε ότι ο εσωτερικός σένσορας της κάμερας του χρειαζόταν καθάρισμα.

Άλλη μία περίπτωση που έλαβε μεγάλη δημοσιότητα περιλάμβανε έναν επιτιθέμενο που χρησιμοποιούσε το creepware για να παρουσιάζει ένα προειδοποιητικό μήνυμα στους υπολογιστές των θυμάτων του, το οποίο τους έλεγε ότι ο εσωτερικός σένσορας της κάμερας του χρειαζόταν καθάρισμα.

Για να γίνει αυτό, ζητούσαν από τα θύματά τους να τοποθετήσουν τον υπολογιστή κοντά σε ατμό. Πολλές γυναίκες, έπειτα από αυτό, κατεγράφησαν να κάνουν το μπάνιο τους και να έχουν τον υπολογιστή τους μέσα στο μπάνιο.

Δυστυχώς, αυτές οι περιπτώσεις είναι η κορυφή του παγόβουνου όσον αφορά στο creepware και στις επιπτώσεις που έχει στα θύματα του. Διότι πολλά από τα θύματα δεν αναφέρουν αυτού του είδους τα εγκλήματα, οι δράστες συχνά ξεφεύγουν από την δικαιοσύνη. Οι επιτιθέμενοι μπορεί να απειλούν ότι θα κάνουν post κλεμμένου ή καταγεγραμμένου περιεχομένου online,και αν συμβεί αυτό η φήμη του θύματος θα καταστραφεί.

Δυστυχώς, αυτές οι περιπτώσεις είναι η κορυφή του παγόβουνου όσον αφορά στο creepware και στις επιπτώσεις που έχει στα θύματα του. Διότι πολλά από τα θύματα δεν αναφέρουν αυτού του είδους τα εγκλήματα, οι δράστες συχνά ξεφεύγουν από την δικαιοσύνη. Οι επιτιθέμενοι μπορεί να απειλούν ότι θα κάνουν post κλεμμένου ή καταγεγραμμένου περιεχομένου online,και αν συμβεί αυτό η φήμη του θύματος θα καταστραφεί.

Οι επιπτώσεις από παρενοχλήσεις αυτού του είδους και από cyberbullying μπορεί να είναι μακροχρόνιες και μπορεί να οδηγήσουν σε αυτοκτονία. Το Creepware, φαίνεται να είναι το ιδανικό εργαλείο του cyberbulling.

Τι μπορεί να κάνει το creepware;

Τι ακριβώς μπορεί να κάνει το creepware;

Τι μπορεί να κάνει το creepware;

Τι ακριβώς μπορεί να κάνει το creepware;

Υπάρχει αφθονία προγραμμάτων creepware στην αγορά, όπως τα:

- Blackshades (W32.Shadesrat),

- DarkComet (Backdoor.Breut),

- Poison Ivy (Backdoor.Darkmoon), και

-jRAT (Backdoor.Jeetrat),

πολλά από τα οποία μοιράζονται το ίδιο βασικό σύστημα λειτουργιών. Θα εξετάσουμε στο συγκεκριμένο παράδειγμα το Pandora RAT που εντοπίστηκε από τη Symantec ωςTrojan.Pandorat.

Το Pandora RAT επιτρέπει στον επιτιθέμενο να κερδίσει πρόσβαση στα παρακάτω τμήματα ενός παραβιασμένου συστήματος:

-Αρχεία

-Διαδικασίες

-Υπηρεσίες

-Clipboard

-Ενεργές συνδέσεις δικτύου

-Registry

-Εκτυπωτές

Επίσης το Pandora μπορεί να επιτρέψει στον επιτιθέμενο να:

-Διαδικασίες

-Υπηρεσίες

-Clipboard

-Ενεργές συνδέσεις δικτύου

-Registry

-Εκτυπωτές

Επίσης το Pandora μπορεί να επιτρέψει στον επιτιθέμενο να:

-ελέγχει απομακρυσμένα το παραβιασμένο desktop

-εξάγει screenshots

-καταγράψει από τη webcam footage

-ηχογραφήσει ηχητικά αποσπάσματα

-καταγράψει τις κινήσεις του πληκτρολογίου

-υποκλέψει τους κωδικούς

-κατεβάσει αρχεία

-ανοίξει ιστοσελίδες-καταγράψει μηνύματα από την οθόνη

-εξάγει screenshots

-καταγράψει από τη webcam footage

-ηχογραφήσει ηχητικά αποσπάσματα

-καταγράψει τις κινήσεις του πληκτρολογίου

-υποκλέψει τους κωδικούς

-κατεβάσει αρχεία

-ανοίξει ιστοσελίδες-καταγράψει μηνύματα από την οθόνη

-θέσει σε λειτουργία τα ηχητικά μηνύματα χρησιμοποιώντας τη λειτουργία text-to-speech

-επανεκκινήσει τον παραβιασμένο υπολογιστή

-κρύψει το taskbar

-κρύψει εικονίδια του desktop

-προκαλέσει αστοχία του συστήματος/ μπλε οθόνη

Η ευκολία στη χρήση και το επιτήδειο γραφιστικό περιβάλλον χρήστη (GUI) αποτελούν σημαντικούς παράγοντες στο σημερινό περιβάλλον και το creepware δεν αποτελεί εξαίρεση. Το Pandora,όπως και άλλα RATs, κάνει χρήση ενός εύκολου στη χρήση GUI που μπορεί να χρησιμοποιηθεί από ειδικούς έως αρχάριους.

Το Creepware έχει πολλές διαφορετικές χρήσεις όπως:

-επανεκκινήσει τον παραβιασμένο υπολογιστή

-κρύψει το taskbar

-κρύψει εικονίδια του desktop

-προκαλέσει αστοχία του συστήματος/ μπλε οθόνη

Η ευκολία στη χρήση και το επιτήδειο γραφιστικό περιβάλλον χρήστη (GUI) αποτελούν σημαντικούς παράγοντες στο σημερινό περιβάλλον και το creepware δεν αποτελεί εξαίρεση. Το Pandora,όπως και άλλα RATs, κάνει χρήση ενός εύκολου στη χρήση GUI που μπορεί να χρησιμοποιηθεί από ειδικούς έως αρχάριους.

Το Creepware έχει πολλές διαφορετικές χρήσεις όπως:

Ηδονοβλεψία: Οι επιτιθέμενοι χρησιμοποιούν την κάμερα του θύματος και/ή το μικρόφωνο για να καταγράφουν κρυφά

Υποκλοπή πληροφοριών/αρχείων: Πληροφορίες όπως λεπτομέρειες τραπεζικών λογαριασμών ή κωδικούς και αρχεία όπως φωτογραφίες και βίντεο αντιγράφονται ή διαγράφονται

Εκβιασμός/ σεξουαλικός εκβιασμός: Φωτογραφίες και βίντεο που έχουν κλαπεί από τον υπολογιστή, ή έχουν καταγραφεί μέσω της κάμερας χρησιμοποιούνται για να πιέσουν το θύμα να ποζάρει σε ειδικές φωτογραφίες ή να διαπράττει σεξουαλικές πράξεις ή να αποσπάσουν χρήματα από το θύμα

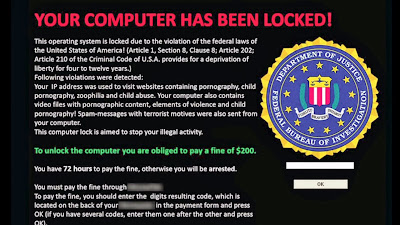

Trolling: Οι επιτιθέμενοι χρησιμοποιούν το creepware για να δημιουργήσουν περίεργη συμπεριφορά στον υπολογιστή μέσω πορνογραφικών ιστοσελίδων, εμφανίζοντας υβριστικά μηνύματα, ή σε ορισμένες περιπτώσεις προκαλώντας ζημιά και όλα αυτά μόνο για την διασκέδασή τους

Χρήση του υπολογιστή για DDoS επιθέσεις κ.α.: Οι παραβιασμένοι υπολογιστές μπορούν να χρησιμοποιηθούν για distributed denial of service (DDoS) επιθέσεις, bitcoin mining, ή άλλες λειτουργίες οι οποίες μπορεί να αποβούν επωφελείς για τους επιτιθέμενους

Τι μπορούν να κάνουν οι χρήστες για να προστατευτούν;

Οι ακόλουθες μέθοδοι μπορούν να χρησιμοποιηθούν σε παραβιασμένα συστήματα με creepware:

Drive-by downloads – κατά την επίσκεψη σε μία ιστοσελίδα, ο χρήστης χωρίς να το γνωρίζει κατεβάζει το creepware στον υπολογιστή του.

Κακόβουλα links – που οδηγούν σε ιστοσελίδες που φιλοξενούν drive-by downloads, διανέμονται μέσω των social media, chat rooms, message boards, spam email etc. Ο επιτιθέμενος μπορεί επίσης να χακάρει τον λογαριασμό του χρήστη, δίνοντας την εντύπωση ότι το Link στέλνεται από ένα φίλο. Άλλοι μπορεί να προσπαθήσουν να προσελκύσουν τα θύματά τους χρησιμοποιώντας δελεαστικά μηνύματα.

Exploit kits – τα πιθανά θύματα μπορεί να επισκεφθούν μία παραβιασμένη ιστοσελίδα ή να κλικάρουν κακόβουλα links, όπου στη συνέχεια να κατευθύνονται στο server του exploit kit όπου τρέχει ένα script για να καθορίσει τι θα αξιοποιηθεί.

Peer-to-peer διαμοιρασμός αρχείων/torrents – η εγκατάσταση του creepware βρίσκεται μαζί με ένα αρχείο, συνήθως ένα δημοφιλές πρόγραμμα ή παιχνίδι και βρίσκεται σε ένα file sharing site. Μόλις εκτελεστεί το αρχείο, το creepware server module έχει εγκατασταθεί.

Για να παραμείνετε προστατευμένοι ενάντια στο creepware, η Symantec προτείνει στους χρήστες να:

-Διατηρείτε antivirus definitions, λειτουργικά συστήματα και ανανεώσεις λογισμικού ενημερωμένα.

-Αποφεύγετε να ανοίγετε emails από αγνώστους αποστολείς και να κλικάρετε ύποπτα email attachments.

-Να είστε προσεκτικοί όταν κλικάρετε σε δελεαστικά links που στέλνονται μέσω email, άμεσα μηνύματα ή ανεβαίνουν στα κοινωνικά δίκτυα.

-Κατεβάζετε αρχεία μόνο από έμπιστες και νόμιμες πηγές.

-Να είστε δύσπιστοι σε απρόβλεπτη δραστηριότητα της webcam.

-Όταν δεν χρησιμοποιείται την κάμερα, διατηρήστε την κλειστή.

-Εάν δεν υπάρχει κλείστρο, χρησιμοποιήστε λίγο ταινία για να την καλύψετε όταν δεν είναι σε χρήση.